Arrojan arena a un iPhone que humeó en una tienda de Apple

|

Matt Gillard, residente de la ciudad australiana de Melbourne, ha sido testigo de cómo un 'smartphone' de Apple empezó humear en una tienda del gigante tecnológico estadounidense. Según una publicación en su cuenta personal de Twitter, los empleados de la tienda no tardaron en actuar al notar el humo y cubrieron con arena el dispositivo móvil. No se informa de heridos tras los hechos. El autor del tuit no precisó qué modelo de iPhone protagonizó el incidente.

Fuente: Actualidad RT Imagen: Buscada en Google |

Experimento: sustituye su computador por un 'smartphone' con teclado y relata la experiencia

Un redactor del portal Motherboard ha llevado a cabo un experimento y no usó su computador durante dos semanas en su intento de convertirse en un "nómada digital", según relató el propio Ashwin Rodrigues en su medio. En el artículo, el joven compartió su experiencia de usar su teléfono inteligente Google Pixel 2 en combinación con un teclado inalámbrico marca Arteck, que cuesta 20 dólares y se conecta con un 'smartphone' por vía de Bluetooth. Rodrigues usó este set para desempeñar sus funciones de redactor y principalmente trabajó en aplicaciones como Google Docs, Twitter, Spotify y Gmail.

En resumen, Rodrigues destacó que el teclado inalámbrico podría ser un primer paso para el consumo tecnológico responsable. Sin embargo, el joven comparó el sentimiento de volver a usar su Macbook al de una persona que volvió a respirar de nuevo con dos pulmones.

Fuente: Actualidad RT

Imagen: Actualidad RT

- Lo primero que notó fue la reacción de personas mientras usaba el teclado en público. "Aunque nadie hizo comentarios directos, capté un número de cejas fruncidas", comentó. Asimismo detalló que usó el teclado mientras estaba en cafeterías y necesitaba trabajar, y no lograba pasar desapercibido con su set.

- Aparte de esta incomodidad social, el joven reportó varios problemas reales durante el uso. Según Rodrigues, en el teclado faltaban varios atajos necesarios, como por ejemplo uno que permita retroceder un paso en la aplicación abierta. "Podía quedarme en Google Docs y pasar con el teclado a mi correo electrónico, pero no pude seleccionar otro documento de Google para trabajar sin coger mi teléfono", escribió, destacando que por ello tenía que agarrar el teléfono con bastante con frecuencia para luego volver al teclado.

- Asimismo, destacó que es bastante difícil realizar tareas múltiples con el teclado conectado a un 'smartphone'. "Es muy fácil escribir [como en un ordenador], siempre y cuando no tengas que seguir abriendo pestañas para poner los enlaces ('links') en tu trabajo", relató.

- Imagen ilustrativa. "Es escalofriante": La nueva función del correo de Google asusta a muchos internautas

- En una ocasión el estadounidense incluso se rindió y acudió a su Macbook momentáneamente cuando no pudo poner un hipervínculo a una secuencia de palabras en Google Docs.

- Para colmo, en unos días el teclado comenzó a perder su carga, a pesar de que el productor prometía que es capaz de mantenerla durante meses si es usado con moderación. Sin bastante carga las letras aparecían en pantalla con retraso, por lo que aumentaba la cantidad de errores tipográficos.

En resumen, Rodrigues destacó que el teclado inalámbrico podría ser un primer paso para el consumo tecnológico responsable. Sin embargo, el joven comparó el sentimiento de volver a usar su Macbook al de una persona que volvió a respirar de nuevo con dos pulmones.

Fuente: Actualidad RT

Imagen: Actualidad RT

Desembarco de españoles en 'Mastodon', la red social de código abierto que se parece a Twitter

La red social 'Mastodon' se define a sí misma como "una alternativa descentralizada a plataformas comerciales", y en la práctica es muy parecida a Twitter. Sin embargo, tiene algunas diferencias esenciales: el hecho de que sea "descentralizada" implica, como anuncian sus responsables, "que evita el riesgo de que una única compañía monopolice tu comunicación". En efecto, a los usuarios de Mastodon solo se les pide una dirección de correo electrónico y no se utilizan sus datos con ningún otro fin. Tampoco hay algoritmos que seleccionen los contenidos visibles ni redes de 'bots' ni anuncios publicitarios. "Nada de publicidad, nada de minado de datos, nada de jardines murados", explican en la interfaz de cada servidor, destacando también que "no hay ninguna autoridad central". Además, el 'ambiente' es mucho menos bronco que en Twitter: no son frecuentes los 'trolls' ni las interacciones hostiles. Por lo demás, la otra diferencia fundamental es que en Mastodon los mensajes se llaman 'toots' y pueden extenderse hasta 500 caracteres.

La estructura de la red social también es diferente. Mastodon está compuesto por unos 1.500 servidores descentralizados repartidos por todo el mundo, que reciben el nombre de 'instancias'. Estos servidores se financian por aportaciones de los propios usuarios y con donaciones de simpatizantes. Una de las instancias más populares es mastodon.social, con más de 240.000 usuarios registrados. El servidor correspondiente es propiedad del propio creador de la red, Eugen Rochko.

La reciente 'invasión' española

Precisamente en mastodon.social tuvo lugar el pasado 1 de octubre una llegada masiva de usuarios españoles. Algunos medios explicaron este fenómeno como una reacción ante el endurecimiento de las normas de Twitter en el control de los mensajes, sugiriendo que la llegada de españoles a Mastodon era algo así como una migración en busca de una mayor libertad de expresión. Otros aseguran, en cambio, que se trató de un 'ataque troll' perfectamente organizado y con intención de colapsar el servidor de Mastodon. En cualquier caso, ante la inesperada avalancha y la amenaza técnica que suponía para el servidor, mastodon.social cerró temporalmente el registro de nuevas cuentas. Otras instancias afectadas también se defendieron eliminando nuevos perfiles creados que detectaron como visitantes 'trolls'.

Eso, curiosamente, puso de manifiesto una de las cualidades más apreciadas del funcionamiento distintivo de Mastodon: cada propietario de cada instancia pudo tomar de manera autónoma, sin esperar autorización de ninguna autoridad central, la decisión de borrar las nuevas cuentas que consideró amenazantes u hostiles. Esta dinámica defensiva tan ágil y resolutiva hubiera sido imposible en Twitter.

Bromas sobre colonización

Además, la actitud de los nuevos usuarios españoles y el contenido de los mensajes que publicaban en la red, muchos de ellos alusivos a procesos de colonización como el que tuvo lugar en el continente americano, no gustaron al creador de Mastodon, que fue explícito al respecto, admitiendo directamente no ser ningún "fan de las bromas sobre colonización española" que empezaban a multiplicarse en su feudo virtual. Mientras tanto, en Twitter se comentaba la 'aventura' española en Mastodon –que llegó a ser 'trending topic'– con la actitud humorística y de auto-parodia que cabía esperar. Al parecer, no se trata de un movimiento definitivo; la 'expedición española' en Mastodon, sea cual haya sido su motivación inicial, ha quedado más en una excursión efímera que en un verdadero cambio de terreno virtual.

Todo apunta a que Mastodon recuperará su tranquila y particular rutina previa a medida que la actividad de los recién llegados, como es previsible, comience a remitir. Todo habrá quedado entonces en una anéctoda, más o menos simpática según quien la relate. Sin embargo, el revuelo generado por este curioso acontecimiento ha servido para que muchas personas tomen consciencia de la propia existencia de Mastodon y, por extensión, de una manera nueva de ofrecer servicios en Internet, en la que los datos de los usuarios están notablemente menos comprometidos y en la que las grandes corporaciones no controlan los contenidos ni todas las dinámicas de interacción. De hecho, el eslogan de Mastodon, visible en su interfaz inicial, es: "Redes sociales, de nuevo en tu poder".

Fuente: Actualidad RT

Imagen: Buscada en Google

La estructura de la red social también es diferente. Mastodon está compuesto por unos 1.500 servidores descentralizados repartidos por todo el mundo, que reciben el nombre de 'instancias'. Estos servidores se financian por aportaciones de los propios usuarios y con donaciones de simpatizantes. Una de las instancias más populares es mastodon.social, con más de 240.000 usuarios registrados. El servidor correspondiente es propiedad del propio creador de la red, Eugen Rochko.

La reciente 'invasión' española

Precisamente en mastodon.social tuvo lugar el pasado 1 de octubre una llegada masiva de usuarios españoles. Algunos medios explicaron este fenómeno como una reacción ante el endurecimiento de las normas de Twitter en el control de los mensajes, sugiriendo que la llegada de españoles a Mastodon era algo así como una migración en busca de una mayor libertad de expresión. Otros aseguran, en cambio, que se trató de un 'ataque troll' perfectamente organizado y con intención de colapsar el servidor de Mastodon. En cualquier caso, ante la inesperada avalancha y la amenaza técnica que suponía para el servidor, mastodon.social cerró temporalmente el registro de nuevas cuentas. Otras instancias afectadas también se defendieron eliminando nuevos perfiles creados que detectaron como visitantes 'trolls'.

Eso, curiosamente, puso de manifiesto una de las cualidades más apreciadas del funcionamiento distintivo de Mastodon: cada propietario de cada instancia pudo tomar de manera autónoma, sin esperar autorización de ninguna autoridad central, la decisión de borrar las nuevas cuentas que consideró amenazantes u hostiles. Esta dinámica defensiva tan ágil y resolutiva hubiera sido imposible en Twitter.

Bromas sobre colonización

Además, la actitud de los nuevos usuarios españoles y el contenido de los mensajes que publicaban en la red, muchos de ellos alusivos a procesos de colonización como el que tuvo lugar en el continente americano, no gustaron al creador de Mastodon, que fue explícito al respecto, admitiendo directamente no ser ningún "fan de las bromas sobre colonización española" que empezaban a multiplicarse en su feudo virtual. Mientras tanto, en Twitter se comentaba la 'aventura' española en Mastodon –que llegó a ser 'trending topic'– con la actitud humorística y de auto-parodia que cabía esperar. Al parecer, no se trata de un movimiento definitivo; la 'expedición española' en Mastodon, sea cual haya sido su motivación inicial, ha quedado más en una excursión efímera que en un verdadero cambio de terreno virtual.

Todo apunta a que Mastodon recuperará su tranquila y particular rutina previa a medida que la actividad de los recién llegados, como es previsible, comience a remitir. Todo habrá quedado entonces en una anéctoda, más o menos simpática según quien la relate. Sin embargo, el revuelo generado por este curioso acontecimiento ha servido para que muchas personas tomen consciencia de la propia existencia de Mastodon y, por extensión, de una manera nueva de ofrecer servicios en Internet, en la que los datos de los usuarios están notablemente menos comprometidos y en la que las grandes corporaciones no controlan los contenidos ni todas las dinámicas de interacción. De hecho, el eslogan de Mastodon, visible en su interfaz inicial, es: "Redes sociales, de nuevo en tu poder".

Fuente: Actualidad RT

Imagen: Buscada en Google

Descubren una nueva manera de 'hackear' WhatsApp

Una ola de informes sobre las cuentas de WhatsApp 'hackeadas' en Israel ha obligado a la Agencia de seguridad cibernética del país a enviar una alerta de seguridad a nivel nacional, según reseña el portal ZDNet. La alerta advierte sobre un método relativamente nuevo de piratear cuentas de WhatsApp utilizando los sistemas de correo de voz de los proveedores móviles. La idea general del método de piratería es que los usuarios, que tienen cuentas de buzón de voz para sus números de teléfono, están en riesgo si no cambian la contraseña predeterminada que en la mayoría de los casos suele ser demasiado simple: 0000 o 1234.

¿Cómo ocurre el ataque?

Para evitar ser víctimas de este método, se les recomienda a los usuarios que cambien sus contraseñas de correo de voz y habiliten la verificación en dos pasos de WhatsApp.

Fuente: Actualidad RT

Imagen: Buscada en Google

¿Cómo ocurre el ataque?

- Primero, el atacante intenta agregar el número de teléfono de un usuario legítimo al instalar WhatsApp en su propio dispositivo.

- El procedimiento de seguridad de la aplicación enviará un código de seguridad de una sola vez a través de SMS al teléfono de la víctima. Normalmente, esto debería alertar al legítimo usuario, pero si sucede cuando (por ejemplo) están dormidos, no lo sabrán.

- Varios intentos fallidos de validación de SMS hacen que WhatsApp solicite al usuario que realice una "verificación de voz". WhatsApp llamará al teléfono de la víctima para decirle el código de verificación.

- Este código, que fue enviado por WhatsApp al teléfono de la víctima, aparecerá en el correo de voz si la víctima no responde. El atacante luego accede al buzón de voz (si esta tienen una de las contraseñas mencionadas) de la víctima y obtiene acceso al código para 'hackear' su cuenta de WhatsApp.

- "Una vez que el 'hacker' ha obtenido acceso a la cuenta de WhatsApp, puede habilitar la verificación en dos pasos, lo que evitaría que el propietario legítimo retome el control de su cuenta de WhatsApp sin un número de seis dígitos que solo el atacante conoce", explica ZDNet.

Para evitar ser víctimas de este método, se les recomienda a los usuarios que cambien sus contraseñas de correo de voz y habiliten la verificación en dos pasos de WhatsApp.

Fuente: Actualidad RT

Imagen: Buscada en Google

Malas noticias para los usuarios de los iPhone

|

|

Un nuevo video publicado en YouTube explica cómo 'hackear' el sistema operativo de iPhone iOS 12 con ayuda del asistente de voz Siri. El tutorial ha sido divulgado este 26 de septiembre por el portal Videosdebarraquito y acumula en pocos días decenas de miles de reproducciones. El video muestra cómo es posible obtener acceso a la información sobre los contactos que guarda un dispositivo sin saber el código de desbloqueo del mismo. Para ello, solo es necesario saber el número de teléfono del celular. Así, para evitar introducir el código, es necesario activar la función VoiceOver de Siri y luego llamar al teléfono y cancelar la llamada, eligiendo la opción de contestar con un mensaje. Después de esto, se hace posible abrir la guía telefónica del celular y acceder a los contactos. El problema se ha detectado en el nuevo sistema operativo iOS 12, lanzado para los iPhone a mediados de septiembre.

Fuente: Actualidad RT Imagen: Buscada en Google |

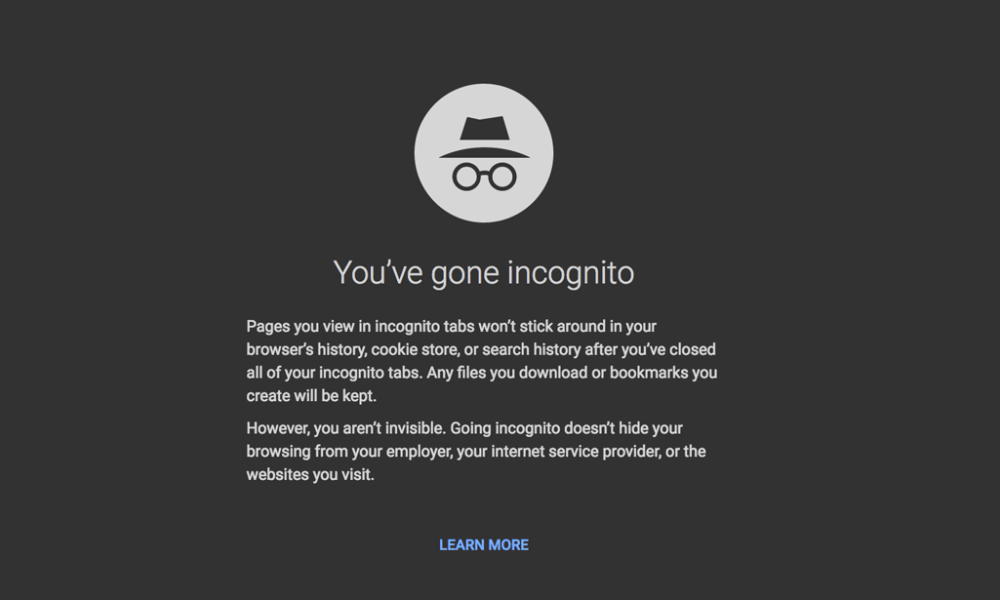

Lo que deben saber los adolescentes sobre seguridad cibernética

Los estudiantes en el colegio hoy en día conocen mejor la tecnología que el adulto medio, según distintas investigaciones. Y aunque muchas personas piensan que los adolescentes utilizan, en lo esencial, sus dispositivos para jugar videojuegos y acceder a las redes sociales en realidad los estudiantes usan la tecnología tanto para aprender como para entretenerse. Como director de programas de seguridad cibernética de la Universidad en Albany, trabajo regularmente con estudiantes, tanto del colegio como de la universidad. Mi primera tarea es describir las posibles amenazas que representa la tecnología para ellos pues los “hackers” y los delincuentes cibernéticos buscan constantemente a blancos vulnerables para atacar o robar información.

Estas son algunas de las recomendaciones que les doy para proteger su seguridad cibernética.

Contraseñas seguras

Seguridad en el teléfono móvil

Seguridad en tu computadora

Seguridad en los juegos

Seguridad en las redes sociales

Fuente: Vocero PR

Imagen: Buscada en Google

Estas son algunas de las recomendaciones que les doy para proteger su seguridad cibernética.

Contraseñas seguras

- Las contraseñas son la clave de tu vida digital.

- Asegúrate de que tengan al menos 10 caracteres de extensión y que que incluyan letras, números y símbolos para hacerlas más difíciles de descifrar.

- No escribas nunca tus contraseñas en papel. Considera el uso de un administrador seguro de contraseñas para hacer un seguimiento de ellas.

- Recomiendo también utilizar una autenticación de dos factores: es decir, una clave física de seguridad o una aplicación que requiera la contraseña por una sola vez, como Authy o Google Authenticator.

- No compartas contraseñas con tus amigos. Es lo mismo que darles las llaves de tu casa o tu automóvil, además de la posibilidad de ver todo lo que has hecho y hasta hacerse pasar por ti en línea. Por las mismas razones, no guardes nombres de usuario ni contraseñas en computadoras compartidas, y siempre cierra la sesión cuando termines de usar el dispositivo de otra persona.

- Otra forma clave de proteger tus datos es hacer copias de respaldo regularmente guardadas en un disco duro externo o en línea, en la nube.

Seguridad en el teléfono móvil

- La mejor manera de proteger tu teléfono inteligente es saber dónde está en todo momento. Además, ciérralo con una contraseña y asegúrate de que esté configurado para que, si se te pierde, puedas eliminar tus datos de forma remota.

- Ten mucho cuidado al descargar aplicaciones. A menudo, los hackers crean aplicaciones que se parecen mucho a una genuina aplicación conocida, pero en realidad son “malware,” o programas no autorizados, que roban tu información personal.

- Desactiva Bluetooth en tus dispositivos a menos que estés utilizando de forma activa una conexión Bluetooth. Especialmente en lugares públicos, esta conexión inalámbrica abre tu teléfono a ser hackeado.

- Evita las redes Wi-Fi públicas abiertas, porqué pueden ser penetradas fácilmente por hackers – o incluso configuradas y operadas por ladrones de datos – que pueden observar el tráfico y ver todo lo que haces en línea. Considera usar una red privada virtual, que encripte todo lo que tu dispositivo transmite.

Seguridad en tu computadora

- Compra una cubierta para tu cámara web en tu computadora; un atacante puede entrar en tu computadora y activarla de forma remota para vigilarte.

- No abras correos electrónicos de personas que no conoces. Y antes de abrir e-mails de tus conocidos, verifica la dirección de correo electrónico del remitente, pasando el ratón por encima del nombre para asegurarte de que no haya alguien tratando de hacerse pasar por un conocido tuyo.

- Nunca descargues archivos adjuntos de correos electrónicos que no esperabas recibir.

- No hagas clic en ningún enlace que no reconozcas. Si tienes que conectarte a un enlace, copia y pega la URL de este para asegurarte de que te lleve a un sitio auténtico.

Seguridad en los juegos

- Los videojuegos – en consolas, computadoras de mesa y móviles – también son potenciales amenazas a la seguridad. Establece contraseñas seguras para proteger tus cuentas de otros jugadores.

- Solo descarga juegos de sitios auténticos, para asegurarte de no descargar malware.

- Al igual que lo harías con otras aplicaciones y dispositivos, desconfía de quienes se hacen pasar por otras personas o tratan de hacer que hagas clic en enlaces engañosos que te pueden llevar a descargar archivos adjuntos fraudulentos.

- No compartas información personal en los sitios de juegos ni uses etiquetas de juego u otra información de perfil que pueda conectar tu personaje lúdico con tu vida real. Las frustraciones que salen de un juego pueden convertirse en conflictos personales – que podrían llegar a ser inquietantes y hasta peligrosos.

- Haz todo lo posible por evitar conflictos en línea no asumiendo a título personal las acciones de otros jugadores.

Seguridad en las redes sociales

- Cuando estés en las redes sociales, no hagas amistad con desconocidos o simples conocidos de la realidad virtual.

- Protege tu privacidad para minimizar tu huella; no publiques – ni dejes que tus amigos lo hagan – imágenes tuyas que puedan resultar embarazosas ni otros materiales polémicos. Esto evitará que futuros centros docentes y empleadores las encuentren.

- Cuídate de acosadores y seguidores cibernéticos. No reveles tus rutinas, hábitos ni viajes.

- Y, si alguna vez te sientes incómodo o amenazado por alguien en línea, interrumpe la comunicación con esa persona y díselo a un adulto: pueden ser tus padres, un maestro o un bibliotecario de la escuela.

Fuente: Vocero PR

Imagen: Buscada en Google

Educación tiene su aplicación móvil

Por primera vez, el Departamento de Educación (DE) cuenta con una aplicación móvil para mantener comunicación directa con padres, maestros y la comunidad escolar en general. “Queremos llenar esa brecha de comunicación. Hay falta de conexión entre el Departamento y las 307,000 familias (de estudiantes), 50,000 empleados y casi 30,000 maestros. Reconozco que la gente siente que no tiene dónde ir con su preocupación, no tiene quién le ayude, no entiende las políticas públicas y no sabe lo que está pasando”, dijo la secretaria Julia Keleher, en conferencia de prensa. Keleher explicó que a través de la aplicación DEPR, —que ya se encuentra disponible para iOS y para Android— las personas tendrán acceso rápido al calendario escolar, recibirán notificaciones sobre diversos asuntos que ocurran en las escuelas —incluso emergencias—, conocerán la ubicación exacta de los planteles y obtendrán las circulares que emite el DE.

Mientras, la directora de Educación de Microsoft Caribbean, Keren Henríquez, señaló que mediante la creación de esta aplicación se logra el objetivo principal de que “la tecnología esté al alcance de todos y cumpla su máximo propósito de conectar y acercar a padres, estudiantes, maestros y comunidad de forma innovadora”. De igual forma, el presidente y principal oficial ejecutivo de Claro, Enrique Ortiz de Montellano, se mostró complacido de “continuar apoyando el DE en iniciativas que facilitan la comunicación entre padres, estudiantes, maestros y personal docente, esta vez ofreciendo navegación gratis en la aplicación sin consumo del plan de datos de Claro”.

Crean oficina para la comunidad

En otro tema, la titular de Educación anunció la creación de la Oficina para la Integración de la Familia y la Comunidad (OIFC). La división desarrollará estrategias para apoyar al estudiante en su desarrollo y éxito académico. “Estamos tratando de acercarnos más a la familia y hacerle la vida mucho más fácil”, sostuvo. Además, anunció que la agencia está finalizando el plan para la transportación escolar. La titular prevé que a través de la aplicación móvil se pueda indicar dónde están ubicadas cada una de las paradas. “Eso sería un logro y todo el mundo sabría donde va a pasar la guagua”, mencionó. A preguntas de EL VOCERO, precisó que pondera realizar el proceso de confirmación de matrícula en línea para febrero o marzo de 2019. “Eso tiene que ver con convertir los transitorios en permanentes y quiero hacerlo también de esta forma para tener el tiempo para finalizar los trabajos presupuestarios”, explicó.

Cambios en la estructura

Mencionó que tiene la expectativa de que se habilite un salón en las escuelas públicas dirigido a reforzar la unión familiar y para que los padres puedan obtener fácilmente toda la información que necesitan sobre sus hijos sin la necesidad de acudir a las regiones. Explicó que al establecer una sola oficina regional y eliminar los distritos escolares surge la duda de cómo los padres van a poder acceder a información de su hijo y obtener los servicios regulares, por lo que la habilitación de este nuevo espacio en los planteles “es un ejemplo de cómo la agencia responderá y cómo el sistema se va a ir transformando”. Destacó, a su vez, que está en el proceso de finalizar el reclutamiento de siete policías estatales que van a estar en cada una de las oficinas regionales para atender las situaciones de emergencia que surjan.

“Entiendo que en algún momento las comunicaciones pueden ser regionalizadas, pero no ahora mismo”, comentó la titular, quien también aclaró que 2,000 maestros contratados esperan por que se complete el proceso de nómina y que solo restan 90 plazas de educadores por llenar.

Fuente: Vocero PR

Imagen: Buscada en Google

Mientras, la directora de Educación de Microsoft Caribbean, Keren Henríquez, señaló que mediante la creación de esta aplicación se logra el objetivo principal de que “la tecnología esté al alcance de todos y cumpla su máximo propósito de conectar y acercar a padres, estudiantes, maestros y comunidad de forma innovadora”. De igual forma, el presidente y principal oficial ejecutivo de Claro, Enrique Ortiz de Montellano, se mostró complacido de “continuar apoyando el DE en iniciativas que facilitan la comunicación entre padres, estudiantes, maestros y personal docente, esta vez ofreciendo navegación gratis en la aplicación sin consumo del plan de datos de Claro”.

Crean oficina para la comunidad

En otro tema, la titular de Educación anunció la creación de la Oficina para la Integración de la Familia y la Comunidad (OIFC). La división desarrollará estrategias para apoyar al estudiante en su desarrollo y éxito académico. “Estamos tratando de acercarnos más a la familia y hacerle la vida mucho más fácil”, sostuvo. Además, anunció que la agencia está finalizando el plan para la transportación escolar. La titular prevé que a través de la aplicación móvil se pueda indicar dónde están ubicadas cada una de las paradas. “Eso sería un logro y todo el mundo sabría donde va a pasar la guagua”, mencionó. A preguntas de EL VOCERO, precisó que pondera realizar el proceso de confirmación de matrícula en línea para febrero o marzo de 2019. “Eso tiene que ver con convertir los transitorios en permanentes y quiero hacerlo también de esta forma para tener el tiempo para finalizar los trabajos presupuestarios”, explicó.

Cambios en la estructura

Mencionó que tiene la expectativa de que se habilite un salón en las escuelas públicas dirigido a reforzar la unión familiar y para que los padres puedan obtener fácilmente toda la información que necesitan sobre sus hijos sin la necesidad de acudir a las regiones. Explicó que al establecer una sola oficina regional y eliminar los distritos escolares surge la duda de cómo los padres van a poder acceder a información de su hijo y obtener los servicios regulares, por lo que la habilitación de este nuevo espacio en los planteles “es un ejemplo de cómo la agencia responderá y cómo el sistema se va a ir transformando”. Destacó, a su vez, que está en el proceso de finalizar el reclutamiento de siete policías estatales que van a estar en cada una de las oficinas regionales para atender las situaciones de emergencia que surjan.

“Entiendo que en algún momento las comunicaciones pueden ser regionalizadas, pero no ahora mismo”, comentó la titular, quien también aclaró que 2,000 maestros contratados esperan por que se complete el proceso de nómina y que solo restan 90 plazas de educadores por llenar.

Fuente: Vocero PR

Imagen: Buscada en Google

Estudio reseña rol de las redes sociales en patrón de compra de los Millenials

Aun cuando el rol principal de las redes sociales es conectar con amigos, estas tienen un impacto en el proceso de evaluación de las marcas que buscan y consideran a la hora de comprar, así se desprende del nuevo estudio sobre la generación de los Millennials en Puerto Rico, “Millennials socializing while consuming”, realizado por la agencia de comunicaciones integradas de la Cruz & Associates (DLC). El mismo reveló entre otros aspectos que un 69% consideraría probable seguir una marca a través de las redes sociales si un amigo ya la sigue. “Esta generación sigue siendo clave para el desarrollo de estrategias de empresas y marcas. Por ello vimos la importancia de medir como las redes sociales juegan un rol crucial en el patrón de compra de los Millennials en Puerto Rico. Ver cómo interviene el tema de socializar en las redes influye en el proceso de compra y aporta información muy valiosa”, dijo Liza Umpierre, directora de planificación y deputy manager de DLC.

Las categorías principales en las que gastan de acuerdo al canal donde compran también varían. Por ejemplo, a la hora de comprar en tiendas, el enfoque está dirigido a productos y servicios que se necesitan con inmediatez o que requieren asistencia, interacción o pruebas como los supermercados, banca, productos de salud, de belleza, así como accesorios para el hogar. En este sentido, el servicio y experiencia del cliente son clave. En el caso de la compra online, las preferencias son viajes, entretenimiento, la categoría de calzado, ropa y accesorios y productos electrónicos. Ahora bien, así sea comprar en tienda física u online, es claro que el consumidor Millennial busca orientarse a través de la plataforma digital antes de efectuar la compra. Se destaca aquí el que un 67% investigó online sobre el producto, servicio o marcas compradas en una tienda física vs un 33% que no buscó información. “Cierto es que los Millennials viven en un mundo digital, pero, estar en digital no es solo redes sociales. Social es clave pero también lo es la estrategia digital que se lleve a cabo. Es sumamente importante que los clientes puedan ver que la estrategia digital abre puertas”, dijo Coca Olivella, directora de grupo y planificación de DLC.

Rol de las redes

El rol de las redes sociales en el proceso de compra ocupa un lugar fundamental. Del tiempo que pasan en las redes, un 74% las usan primordialmente para ver de qué hablan sus amigos. Esto claramente muestra que están socializando todo el tiempo, lo que de una u otra forma tiene un efecto en el proceso de compra. La data obtenida revela además que un 46% sigue marcas en las redes sociales, siendo las razones principales el obtener comentarios, reseñas e información sobre productos o servicios que desean comprar, sea online o en tienda. Los Millennials confían así en los comentarios de amigos, no conocidos y celebridades, demostrando que social influye mucho en el comportamiento final de búsqueda de información o compra. Con esto presente, las marcas necesitan crear esfuerzos que logren que los consumidores formen opiniones positivas que ameriten compartirse. “Sin lugar a dudas, el mundo social y digital que vive la generación de los Millennials impacta su recorrido como consumidor, sea para comprar online o físicamente en las tiendas. El realizar el estudio nos facilita contar con data precisa que nos permite tener conocimiento de tendencias, preferencias y estilos de compra altamente relevantes a la hora de delinear estrategias para nuestros clientes”, dijo Carlos Thompson, presidente de DLC. El estudio “Millennials socializing while consuming” se llevó a cabo en línea y contó con un perfil demográfico de 51% mujeres y 49% varones. El mismo estuvo segmentado equitativamente entre el área metro y otras regiones que incluyen Caguas, Ponce y Mayagüez. Realizado por la firma de investigación de mercado Latino FootPrint, contó con una muestra de 1,000 entrevistas entre las edades de 18 a 34 años alrededor de toda la Isla.

Hallazgos destacados

Casi 60% de los Millennials entrevistados considera comprar una marca después de haberla seguido en las redes sociales. Es importante crear algún tipo de envolvimiento con la marca y las razones que los motivan a seguirla. Existe un claro enlace entre seguir una marca en social y las compras en línea. Por lo tanto, si una marca tiene una estrategia de compras en línea fuerte, ciertamente tiene que incluir una estrategia fuerte en redes sociales.

Fuente: Metro PR

Imagen: Buscada en Google

Las categorías principales en las que gastan de acuerdo al canal donde compran también varían. Por ejemplo, a la hora de comprar en tiendas, el enfoque está dirigido a productos y servicios que se necesitan con inmediatez o que requieren asistencia, interacción o pruebas como los supermercados, banca, productos de salud, de belleza, así como accesorios para el hogar. En este sentido, el servicio y experiencia del cliente son clave. En el caso de la compra online, las preferencias son viajes, entretenimiento, la categoría de calzado, ropa y accesorios y productos electrónicos. Ahora bien, así sea comprar en tienda física u online, es claro que el consumidor Millennial busca orientarse a través de la plataforma digital antes de efectuar la compra. Se destaca aquí el que un 67% investigó online sobre el producto, servicio o marcas compradas en una tienda física vs un 33% que no buscó información. “Cierto es que los Millennials viven en un mundo digital, pero, estar en digital no es solo redes sociales. Social es clave pero también lo es la estrategia digital que se lleve a cabo. Es sumamente importante que los clientes puedan ver que la estrategia digital abre puertas”, dijo Coca Olivella, directora de grupo y planificación de DLC.

Rol de las redes

El rol de las redes sociales en el proceso de compra ocupa un lugar fundamental. Del tiempo que pasan en las redes, un 74% las usan primordialmente para ver de qué hablan sus amigos. Esto claramente muestra que están socializando todo el tiempo, lo que de una u otra forma tiene un efecto en el proceso de compra. La data obtenida revela además que un 46% sigue marcas en las redes sociales, siendo las razones principales el obtener comentarios, reseñas e información sobre productos o servicios que desean comprar, sea online o en tienda. Los Millennials confían así en los comentarios de amigos, no conocidos y celebridades, demostrando que social influye mucho en el comportamiento final de búsqueda de información o compra. Con esto presente, las marcas necesitan crear esfuerzos que logren que los consumidores formen opiniones positivas que ameriten compartirse. “Sin lugar a dudas, el mundo social y digital que vive la generación de los Millennials impacta su recorrido como consumidor, sea para comprar online o físicamente en las tiendas. El realizar el estudio nos facilita contar con data precisa que nos permite tener conocimiento de tendencias, preferencias y estilos de compra altamente relevantes a la hora de delinear estrategias para nuestros clientes”, dijo Carlos Thompson, presidente de DLC. El estudio “Millennials socializing while consuming” se llevó a cabo en línea y contó con un perfil demográfico de 51% mujeres y 49% varones. El mismo estuvo segmentado equitativamente entre el área metro y otras regiones que incluyen Caguas, Ponce y Mayagüez. Realizado por la firma de investigación de mercado Latino FootPrint, contó con una muestra de 1,000 entrevistas entre las edades de 18 a 34 años alrededor de toda la Isla.

Hallazgos destacados

Casi 60% de los Millennials entrevistados considera comprar una marca después de haberla seguido en las redes sociales. Es importante crear algún tipo de envolvimiento con la marca y las razones que los motivan a seguirla. Existe un claro enlace entre seguir una marca en social y las compras en línea. Por lo tanto, si una marca tiene una estrategia de compras en línea fuerte, ciertamente tiene que incluir una estrategia fuerte en redes sociales.

Fuente: Metro PR

Imagen: Buscada en Google

Sigilosa actualización de Google Chrome fuerza a usuarios a iniciar sesión sin su consentimiento

|

Tras años permitiendo la navegación en Internet sin la necesidad de mostrar credenciales, ahora Chrome inicia sesión automáticamente con la cuenta de Google del usuario en cuanto este utiliza el navegador para entrar al Gmail, Drive u otro servicio de la compañía. Esta nueva característica de Chrome no fue notificada públicamente por Google, pero Matthew Green, experto en seguridad informática, se encargó de que los usuarios comprendieran sus "enormes implicaciones para la privacidad y la confianza". Según explica el experto, la única advertencia de que se ha efectuado un inicio de sesión es la aparición de un círculo en la esquina superior derecha del navegador con la imagen de perfil del usuario.

Al picar sobre ese círculo, aparecerá un menú "nunca antes visto" en el que los usuarios quedan a un solo clic de sincronizar con los servidores de Google diversos datos, entre ellos todo el historial de navegación. Esto, según Green, equivale a una acción deliberada de la compañía que podría acabar en la filtración de datos a terceras personas. "Google necesita dejar de tratar la confianza de los clientes como si fuera un recurso renovable, porque están arruinando las cosas", escribió el experto a través de su blog. La compañía, por su parte, ha reaccionado. "Hemos escuchado —y apreciado— su retroalimentación en los últimos días, y estaremos haciendo algunos cambios en el producto", aseveró Parisa Tabriz, directora de ingeniería de Google Chrome. Subrayó, no obstante, que el usuario debe voluntariamente hacer clic para que la sincronización de datos tenga lugar. Fuente: Actualidad RT Imagen: Buscada en Google |

Los fundadores de Instagram Kevin Systrom y Mike Krieger abandonan la empresa

|

En una publicación de este lunes, el jefe ejecutivo de Instagram, Kevin Systrom, y el director técnico de la plataforma, Mike Krieger, han confirmado que abandonan la dirección de la red social. La noticia había sido divulgada por el diario The New York Times citando fuentes propias. En el mensaje que Kevin Systrom hace público en nombre de ambos se señala que están "preparados" para su "próximo capítulo" y planean tomarse un tiempo libre para "volver a explorar" su "curiosidad y creatividad". "Crear nuevas cosas requiere que nos retiremos, que comprendamos qué nos inspira y lo combinemos con lo que necesita el mundo; eso es lo que planeamos hacer", escribieron los ya exdirectivos, añadiendo que seguirán estando "entusiasmados por el futuro de Instagram y de Facebook en los próximos años" mientras pasan "de líderes a dos usuarios entre 1.000 millones".

Facebook adquirió Instagram hace seis años por 1.000 millones de dólares. Actualmente justamente más de 1.000 millones de personas utilizan la aplicación fotográfica al mes, señala Bloomberg. Citando fuentes anónimas, la agencia también informó de que la renuncia de Systrom y Krieger se debe a la "intervención diaria de Zuckerberg, que se ha vuelto más dependiente de Instagram a la hora de planear el futuro de Facebook". Los principales desarrolladores de Instagram se sintieron "frustrados" con este estado de cosas tras mantener durante años "la independencia de la marca y del producto", recoge Bloomberg. La agencia sugiere que sin sus fundadores, Instagram puede quedar "más estrechamente integrado con Facebook", convirtiéndose en una división de la red social global en vez de una plataforma independiente. La renuncia de creadores de Instagram llega solo meses después de que los cofundadores de WhatsApp también decidieran abandonar sus responsabilidades a raíz de que el servicio de mensajería fuera adquirido por Facebook. Brian Acton y Jan Koum abandonaron sus cargos en medio de las constantes presiones de Mark Zuckerberg y la cúpula de Facebook por incorporar publicidad a la 'app', entre otras razones, según publicó The Wall Street Journal. Fuente: Actualidad RT Imagen: Buscada en Google |

Armeros chinos ensayan un prototipo del radar cuántico

|

El Instituto de Investigación de Tecnología Electrónica de Nankín, un importante contratista de defensa de propiedad estatal china, ha diseñado y construido un radar cuántico que eventualmente podrá detectar aviones furtivos a 100 kilómetros de distancia, informa China Daily. El radar aún se está sometiendo a pruebas y se parece más a un prototipo de muestra de las capacidades futuras, dijo a China Daily Sun Jun, el jefe del Laboratorio de Tecnología Inteligente de Detección del instituto, agregando que las versiones futuras tendrán mejores características. "Las características del radar cuántico incluyen alta confiabilidad, precisión y viabilidad en entornos electromagnéticos sofisticados. También tiene una buena movilidad que le permitirá ser montado en múltiples tipos de portadores", dijo el ingeniero. "Ha resuelto las dificultades tradicionales de los radares en términos de manejo de objetivos sigilosos y medios de defensa redioelectrónica," sostuvo.

El radar militar tradicional detecta objetivos emitiendo ondas de radio, lo que lo hace susceptible a las medidas de interferencia. La mayoría de los sistemas de radar existentes no pueden detectar aviones furtivos porque dichos aviones están construidos con materiales que absorben las ondas de radio y tienen diseños aerodinámicos 'furtivos'. En comparación, los radares cuánticos transmiten partículas subatómicas en lugar de ondas de radio para buscar objetivos, por lo que su efectividad no se verá mermada por los materiales absorbentes de radar y los diseños sigilosos que reducen la sección transversal de radar de la aeronave. Fuente: Actualidad RT Imagen: Buscada en Google |

"La nueva estrategia de ciberseguridad de Trump reduce los derechos fundamentales de las personas

|

En Washington se celebra un foro dedicado a la ciberseguridad con la participación de altos cargos del Departamento de Defensa de EE.UU.. Una semana antes, Donald Trump presentó su nueva estrategia que da luz verde a ofensivas en la Red y señala a Rusia y China como "adversarios estratégicos". En opinión del especialista en propiedad intelectual Josep Jover, además de amenazar con una nueva guerra cibernética, la estrategia de Trump contradice los derechos fundamentales de los ciudadanos.

Fuente: Actualidad RT Imagen: Buscada en Google |

|

¿Cuál será la nueva Apple? La próxima compañía más grande del mundo podría ser una empresa que nunca has oído nombrar

Las cosas no podrían haber sido mejores para IBM en 1987. La multinacional estadounidense de tecnología alcanzó un hito histórico al convertirse en el primer negocio del mundo en alcanzar un valor de US$100.000 millones en el mercado bursátil. Impulsado por una revolución tecnológica naciente, la compañía logró dejar atrás a gigantes corporativos como General Motors y US Steel. GM había roto la marca de US$10.000 millones en 1957. US Steel fue el primero en superar el umbral de US$1.000 millones en 1901. Treinta años más tarde, sin embargo, IBM ya no es el pionero que solía ser. Ciertamente sigue siendo un jugador importante en el mundo de la informática pero hoy en día ni siquiera figura entre las 30 principales compañías de la lista Fortune 500. Se trata del ranking de las empresas más poderosas de Estados Unidos creado en 1955 por la revista de negocios Fortune, que las enumera en términos de facturación.

Menor poder de permanencia

El mundo natural se rige por la supervivencia del más apto. Algunos analistas consideran que el mismo proceso evolutivo ocurre en el mundo de los negocios. Creen que IBM ha perdido su lugar de privilegio debido a una aceleración del proceso de selección natural entre las empresas. Un análisis realizado por la consultora estadounidense Innosight descubrió que el tiempo promedio durante el cual una empresa permanece dentro del Fortune 500 ha disminuido de 33 años en 1964 a 24 años en 2016. Para el año 2027, se prevé que el período se reducirá a solo 12 años. Se cree que la principal culpable es la disrupción generada por los avances tecnológicos y su efecto en las industrias ya establecidas. Un buen ejemplo es Apple. La compañía que lanzó el iPhone en 2007 ha roto recientemente la barrera del billón de dólares y se convirtió en la compañía más valiosa del mundo.

En términos de facturación, la cadena minorista estadounidense Walmart es la número 1 en la lista del Fortune 500, pero Apple está escalando la tabla rápidamente. En 2005 estaba en el lugar 263. Hoy es el cuarto en la lista. Pero parece que un ascenso veloz podría ser seguido por una caída rápida con el paso de los años. La firma estadounidense de investigación Boston Consulting Group (BCG) sugiere que esa caída es casi inevitable. Ha predicho que dentro de los próximos 5 a 10 años, el 75% de la lista del Fortune 500 estará compuesta por compañías que el público general jamás ha oído nombrar. "Estamos en medio de un gran choque entre una fuerza irresistible y un objeto inamovible. Esta fuerza es la disrupción tecnológica y tendrá un gran impacto", anticipó el experto en desarrollo de BCG Patrick Forth, durante una charla TED en 2014. El video de su presentación sigue siendo uno de los más populares en foros corporativos.

¿Significa esto que la "próxima Apple" será una compañía que ahora está completamente fuera del radar? "Es muy probable", afirma el autor y experto en tecnología Dion Hincliffe, vicepresidente de la firma estadounidense Constellation Research. "Ahora es más fácil que nunca antes en la historia para un pequeño número de personas crear negocios altamente escalables en internet". "Una historia particularmente famosa es la de WhatsApp. Cuando la empresa se vendió a Facebook por US$19.000 millones en 2014 solo tenía unos 50 empleados". "Con la creciente tasa de cambio en el mundo de los negocios, es bastante improbable que hayamos escuchado hablar sobre la compañía que será la más valiosa del mundo dentro de 20 años ", agrega. El servicio de mensajería instantánea ha causado pánico en la industria de las telecomunicaciones.

En los últimos seis años, WhatsApp ha contribuido a una pérdida en los ingresos de más de US$380.000 millones en la industria global de las telecomunicaciones. Y esa es solo una industria que se ve afectada: otros disruptores famosos incluyen a Netflix, Uber, Airbnb, Facebook, Spotify y Amazon. La propia revista Fortune ha intentado abordar la cuestión del "próximo Apple". Desde 2015 ha estado haciendo futurología, tratando de anticipar quiénes serán los posibles monstruos corporativos de la década de 2020. La lista incluye a los sospechosos de siempre, como Facebook, Alphabet (la empresa matriz de Google) y Amazon.

Víctimas famosas

Pero las 25 posiciones principales previstas para 2025 son radicalmente diferentes a lo que muestra el Fortune 500 en 2018: desaparecen los gigantes minoristas como WalMart, los grandes petroleros como Shell y los fabricantes de automóviles como Toyota. Incluso ya no está uno de los clásicos de la lista: General Motors. En su lugar, la atención está centrada en novatos como el imperio de comida a domicilio GrubHub o Intuitive Surgical, la compañía californiana que ha sido pionera en el uso de máquinas para cirugías robóticas. La robótica, la inteligencia artificial y los servicios médicos se encuentran entre los sectores que verían un crecimiento exponencial en el futuro cercano.

La genética también está allí, junto con los viajes espaciales, la gestión energética y los servicios de computación en la nube.

"Todas las empresas corren el riesgo de una disrupción digital pero la que está más en riesgo tiende a ser la que ha sido particularmente exitosa en el pasado", dice Dion Hincliffe de Constellation Research. "Tiende a confiar más en que sobrevivirá en el futuro y cree que ha estado haciendo las cosas bien. Este exceso de confianza puede convertirse en miopía". La miopía puede llevar a la agonía, incluso para los líderes del mercado en las industrias modernas. ¿Recuerdas a Blockbuster, Nokia y Kodak?

Todos eran líderes del mercado hasta que la disrupción digital los sacó de esa posición. Blockbuster, la empresa de alquiler de videos, llegó a tener 8.000 locales en todo Estados Unidos. Desde julio de 2018, solo queda uno.

"Es ciertamente posible que las empresas descubran que ya no tienen un rol en una economía cambiante, a pesar de sus esfuerzos hercúleos", dice Paul Leiwand, un experto en estrategias de PricewaterhouseCoopers. Después de todo, la selección natural se ve claramente en el Fortune 500: solo 54 compañías han estado en todas las listas desde 1955. Para Leiwand la regla para sobrevivir es mirar hacia adelante. "El peligro es cuando las empresas están demasiado enfocadas en su negocio actual, particularmente donde tienen grandes ganancias, sin invertir en capacidades más allá de donde está su negocio actual".

Fuente: BBC

Imagen: Buscada en Google

Menor poder de permanencia

El mundo natural se rige por la supervivencia del más apto. Algunos analistas consideran que el mismo proceso evolutivo ocurre en el mundo de los negocios. Creen que IBM ha perdido su lugar de privilegio debido a una aceleración del proceso de selección natural entre las empresas. Un análisis realizado por la consultora estadounidense Innosight descubrió que el tiempo promedio durante el cual una empresa permanece dentro del Fortune 500 ha disminuido de 33 años en 1964 a 24 años en 2016. Para el año 2027, se prevé que el período se reducirá a solo 12 años. Se cree que la principal culpable es la disrupción generada por los avances tecnológicos y su efecto en las industrias ya establecidas. Un buen ejemplo es Apple. La compañía que lanzó el iPhone en 2007 ha roto recientemente la barrera del billón de dólares y se convirtió en la compañía más valiosa del mundo.

En términos de facturación, la cadena minorista estadounidense Walmart es la número 1 en la lista del Fortune 500, pero Apple está escalando la tabla rápidamente. En 2005 estaba en el lugar 263. Hoy es el cuarto en la lista. Pero parece que un ascenso veloz podría ser seguido por una caída rápida con el paso de los años. La firma estadounidense de investigación Boston Consulting Group (BCG) sugiere que esa caída es casi inevitable. Ha predicho que dentro de los próximos 5 a 10 años, el 75% de la lista del Fortune 500 estará compuesta por compañías que el público general jamás ha oído nombrar. "Estamos en medio de un gran choque entre una fuerza irresistible y un objeto inamovible. Esta fuerza es la disrupción tecnológica y tendrá un gran impacto", anticipó el experto en desarrollo de BCG Patrick Forth, durante una charla TED en 2014. El video de su presentación sigue siendo uno de los más populares en foros corporativos.

¿Significa esto que la "próxima Apple" será una compañía que ahora está completamente fuera del radar? "Es muy probable", afirma el autor y experto en tecnología Dion Hincliffe, vicepresidente de la firma estadounidense Constellation Research. "Ahora es más fácil que nunca antes en la historia para un pequeño número de personas crear negocios altamente escalables en internet". "Una historia particularmente famosa es la de WhatsApp. Cuando la empresa se vendió a Facebook por US$19.000 millones en 2014 solo tenía unos 50 empleados". "Con la creciente tasa de cambio en el mundo de los negocios, es bastante improbable que hayamos escuchado hablar sobre la compañía que será la más valiosa del mundo dentro de 20 años ", agrega. El servicio de mensajería instantánea ha causado pánico en la industria de las telecomunicaciones.

En los últimos seis años, WhatsApp ha contribuido a una pérdida en los ingresos de más de US$380.000 millones en la industria global de las telecomunicaciones. Y esa es solo una industria que se ve afectada: otros disruptores famosos incluyen a Netflix, Uber, Airbnb, Facebook, Spotify y Amazon. La propia revista Fortune ha intentado abordar la cuestión del "próximo Apple". Desde 2015 ha estado haciendo futurología, tratando de anticipar quiénes serán los posibles monstruos corporativos de la década de 2020. La lista incluye a los sospechosos de siempre, como Facebook, Alphabet (la empresa matriz de Google) y Amazon.

Víctimas famosas

Pero las 25 posiciones principales previstas para 2025 son radicalmente diferentes a lo que muestra el Fortune 500 en 2018: desaparecen los gigantes minoristas como WalMart, los grandes petroleros como Shell y los fabricantes de automóviles como Toyota. Incluso ya no está uno de los clásicos de la lista: General Motors. En su lugar, la atención está centrada en novatos como el imperio de comida a domicilio GrubHub o Intuitive Surgical, la compañía californiana que ha sido pionera en el uso de máquinas para cirugías robóticas. La robótica, la inteligencia artificial y los servicios médicos se encuentran entre los sectores que verían un crecimiento exponencial en el futuro cercano.

La genética también está allí, junto con los viajes espaciales, la gestión energética y los servicios de computación en la nube.

"Todas las empresas corren el riesgo de una disrupción digital pero la que está más en riesgo tiende a ser la que ha sido particularmente exitosa en el pasado", dice Dion Hincliffe de Constellation Research. "Tiende a confiar más en que sobrevivirá en el futuro y cree que ha estado haciendo las cosas bien. Este exceso de confianza puede convertirse en miopía". La miopía puede llevar a la agonía, incluso para los líderes del mercado en las industrias modernas. ¿Recuerdas a Blockbuster, Nokia y Kodak?

Todos eran líderes del mercado hasta que la disrupción digital los sacó de esa posición. Blockbuster, la empresa de alquiler de videos, llegó a tener 8.000 locales en todo Estados Unidos. Desde julio de 2018, solo queda uno.

"Es ciertamente posible que las empresas descubran que ya no tienen un rol en una economía cambiante, a pesar de sus esfuerzos hercúleos", dice Paul Leiwand, un experto en estrategias de PricewaterhouseCoopers. Después de todo, la selección natural se ve claramente en el Fortune 500: solo 54 compañías han estado en todas las listas desde 1955. Para Leiwand la regla para sobrevivir es mirar hacia adelante. "El peligro es cuando las empresas están demasiado enfocadas en su negocio actual, particularmente donde tienen grandes ganancias, sin invertir en capacidades más allá de donde está su negocio actual".

Fuente: BBC

Imagen: Buscada en Google

Rusia restaura el sistema de control del espacio que fue abandonado tras el colapso de la URSS

|

Especialistas del Instituto Kéldysh de Matemática Aplicada, perteneciente a la Academia de Ciencias de Rusia, han creado una red de telescopios para el control del espacio, distribuidos por todo el mundo, que sustituye el sistema de monitoreo conjunto que dejó de funcionar tras el colapso de la URSS, reporta RIA Novosti. Los especialistas destacaron que tras la disolución de la Union Soviética, la mayor parte de los observatorios estaban en el extranjero y prácticamente dejaron de funcionar. Esto incluyó casi toda la red científica creada para observar objetos espaciales en la órbita geoestacionaria para fines del Centro de Control Espacial.Según documentos a los que accedió la agencia, se reanudaron labores en 10 antiguos observatorios ubicados en Bolivia, Rusia, Mongolia, Uzbekistán, Tayikistán, Georgia, Ucrania y Suiza. También se organizaron ocho nuevos puestos de monitoreo, localizados en Rusia, Moldavia, México y otros lugares.

Ahora tanto los telescopios restaurados como los nuevos, que están bajo la supervisión del Instituto Kéldysh, reciben datos sobre lanzamientos de satélites y monitorean los acercamientos de vehículos espaciales potencialmente peligrosos, así como rastrean la basura espacial, precisa RIA Novosti. Fuente: Actualidad RT Imagen: Buscada en Google |

Mensajes de pago en WhatsApp: ¿Para qué sirven y a quién afectará?

WhatsApp anunció a primeros de agosto que cobrará por el envío de mensajes a los empresarios que usen la aplicación API de WhatsApp Business, que facilita la comunicación entre las personas y las empresas. "Las empresas pagarán por enviarte ciertos mensajes, de manera que sean selectivas con los mensajes que envían y tus chats no se congestionen", informó WhatsApp a primeros de agosto. Quienes dispongan de esta aplicación, diseñada para medianas y grandes empresas, podrán enviar a sus clientes notificaciones personalizadas y relevantes con contenido no promocional, como "confirmaciones de envíos, recordatorios de citas y entradas para eventos". La empresa pagará un precio fijo por entrega confirmada, entre 0,5 a 9 centavos por mensaje, dependiendo de país, informó Reuters.

Contacto entre empresas y usuarios

El mismo WhatsApp aclara que está desarrollando nuevas herramientas para mejorar la comunicación entre clientes y empresarios para que sea más simple y segura. Por consiguiente, los usuarios pueden solicitar información útil como una tarjeta de embarque o una confirmación de envío al proporcionar su número de teléfono a la empresa que usa API de WhatsApp Business a través de su sitio web, en su aplicación o en una tienda física, para que te envíen información a través de WhatsApp, informa el blog de la compañía. Según WhatsApp, los usuarios continuarán teniendo control absoluto sobre los mensajes que reciben y también podrán bloquear a cualquier empresa solo con presionar un botón. Además, los mensajes continuarán siendo cifrados de extremo a extremo. Asimismo, para que un usuario inicie la conversación con una empresa, basta con usar la función Clic para chatear si ven este botón en el sitio web o en anuncio de Facebook. Además, algunas empresas pueden ofrecer la asistencia en tiempo real y ofrecen consultas sobre sus productos o servicios.

Fuente: Actualidad RT

Imagen: Buscada en Google

Contacto entre empresas y usuarios

El mismo WhatsApp aclara que está desarrollando nuevas herramientas para mejorar la comunicación entre clientes y empresarios para que sea más simple y segura. Por consiguiente, los usuarios pueden solicitar información útil como una tarjeta de embarque o una confirmación de envío al proporcionar su número de teléfono a la empresa que usa API de WhatsApp Business a través de su sitio web, en su aplicación o en una tienda física, para que te envíen información a través de WhatsApp, informa el blog de la compañía. Según WhatsApp, los usuarios continuarán teniendo control absoluto sobre los mensajes que reciben y también podrán bloquear a cualquier empresa solo con presionar un botón. Además, los mensajes continuarán siendo cifrados de extremo a extremo. Asimismo, para que un usuario inicie la conversación con una empresa, basta con usar la función Clic para chatear si ven este botón en el sitio web o en anuncio de Facebook. Además, algunas empresas pueden ofrecer la asistencia en tiempo real y ofrecen consultas sobre sus productos o servicios.

Fuente: Actualidad RT

Imagen: Buscada en Google

Amazon retira de la venta un libro de instrucciones para imprimir armas en 3D

|

La compañía Amazon ha dejado de vender un libro que contenía el código informático para imprimir en 3D la pistola de plástico Liberator. Esta tienda en línea comenzó a comercializar esa publicación de 584 páginas, 'The Liberator Code Book: An Exercise in Freedom of Speech' ('El líbro de códigos de Liberator: un ejercicio de libertad de expresión') el pasado 1 de agosto, un día después de que un juez federal de Estados Unidos ordenara a la empresa Defense Distributed eliminar su base virtual de planos para fabricar armas en 3D.

Un portavoz de Amazon ha confirmado al diario estadounidense The Washington Post que su firma ha tomado esta decisión porque "violaba las directrices de contenido", sin especificar más detalles sobre el asunto. Fuente: Actualidad RT Imagen: Buscada en Google |

Instalarán escáners de cuerpo completo en metro de Los Ángeles

|

LOS ÁNGELES — El sistema de trenes subterráneos de Los Ángeles será el primero de Estados Unidos en instalar escáners de cuerpo entero para que revisen si los pasajeros portan armas o explosivos, dijeron recientemente funcionarios de la Autoridad Metropolitana de Transporte del Condado de Los Ángeles y de la Administración de Seguridad en el Transporte, TSA por sus siglas en inglés. Los escáners, que tendrán su día de prueba próximamente en la estación de Union Square, son portátiles y proyectan ondas para revisar completamente a los pasajeros que atraviesan la estación. Las máquinas, que escanean objetos metálicos no metálicos en los cuerpos de la gente, pueden detectar artículos sospechosos a una distancia de 30 pies y son capaces de escanear más de dos mil pasajeros por hora.

Fue el pasado febrero que la TSA probó los escáners en la estación Penn del tren subterráneo de Nueva York y también realizó pruebas en la estación Union en Washington. Las autoridades de transporte de Los Ángeles probaron previamente varios tipos de escáners de cuerpo entero, incluyendo sistemas como los de aeropuertos, en los que los pasajeros caminan a través del escáner. El programa piloto tenía el fin de evaluar la precisión y el potencial de las máquinas portátil. Alrededor de 150 mil pasajeros toman diariamente la línea roja del tren subterráneo. El año pasado se realizaron más de 112 millones de viajes de trenes, de acuerdo con el sistema de trenes subterráneos. Fuente: El Vocero PR Imagen: Buscada en Google |

Impartirán cursos gratis sobre Internet de las Cosas

El Internet de las Cosas (IoT) es un tema que está cada vez más presente en las vidas de las personas. Ya no solo los ciudadanos se conectan a través del Internet, sino también con objetos como carros y enseres del hogar. Se prevé que en las próximas décadas, miles de millones de dispositivos inteligentes estén interconectados a centros de datos a través del Internet inalámbrico (WiFi), interpretando información del ambiente e interactuando con el mundo. Esta tecnología de dispositivos inteligentes conectados a usuarios y centros de datos a través del Internet permitirán la optimización de diversos aspectos de la vida cotidiana en áreas como la salud, el transporte, la agricultura y la gestión de los residuos. Por ejemplo, los planificadores de energía pueden obtener datos más matizados sobre el uso de energía de diferentes dispositivos a lo largo del día para estudiar o planificar nuevos proyectos de suministro o consumo responsable de energía para las ciudades.

Con esto en mente, Samsung Electronics, en alianza con el Laboratorio de Sistemas Integrables Tecnológico (LSI-TEC) de Brasil, desarrolló la plataforma “Code IoT”, a través de la cual impartirán cursos gratuitos sobre el Internet de las Cosas, programación, electrónica básica, robótica y desarrollo de aplicaciones Android. Esto, con la finalidad de que las personas puedan, a futuro, crear sus propios objetos inteligentes para resolver problemas de su entorno. “La empresa busca contribuir al desarrollo de tecnologías que puedan emplearse en la solución de problemas reales de la sociedad. El objetivo de los cursos gratuitos en línea es expandir el interés y el acceso al conocimiento sobre Internet de las Cosas para cualquier persona con disponibilidad de Internet o data desde un celular inteligente. Adicional, los cursos se ofrecerán en español, portugués e inglés para beneficiar a más personas en América Latina”, afirmó Nicole Orillac, gerente regional de Ciudadanía Corporativa de Samsung Electronics Latinoamérica. Los cursos tienen una duración de seis semanas. Los participantes que cumplan con todas las tareas propuestas recibirán un certificado de conclusión para cada curso.

Los cursos están pautados para comenzar el 1ro de octubre con “Aprendiendo a programar”, en el que se enseñará a programar con el lenguaje Scratch. El 12 de noviembre dará inicio el curso “Electrónica: conceptos y componentes básico”. Los cursos, que son completamente gratuitos, están destinados a estudiantes y profesores de enseñanza básica y media. Sin embargo, cualquier interesado en el tema puede inscribirse. Los inscritos tendrán acceso al contenido de los talleres después de su inicio. La iniciativa es parte del Tech Institute de Brasil, programa de Samsung que ofrece la oportunidad para que los jóvenes obtengan una formación técnica a través de cursos gratuitos o concesión de becas de estudio y apoyar a mejorar sus posibilidades de inserción al mercado laboral.

Para más información acceda www.codeiot.org.br.

Fuente: El Vocero PR

Imagen: Buscada en Google

Con esto en mente, Samsung Electronics, en alianza con el Laboratorio de Sistemas Integrables Tecnológico (LSI-TEC) de Brasil, desarrolló la plataforma “Code IoT”, a través de la cual impartirán cursos gratuitos sobre el Internet de las Cosas, programación, electrónica básica, robótica y desarrollo de aplicaciones Android. Esto, con la finalidad de que las personas puedan, a futuro, crear sus propios objetos inteligentes para resolver problemas de su entorno. “La empresa busca contribuir al desarrollo de tecnologías que puedan emplearse en la solución de problemas reales de la sociedad. El objetivo de los cursos gratuitos en línea es expandir el interés y el acceso al conocimiento sobre Internet de las Cosas para cualquier persona con disponibilidad de Internet o data desde un celular inteligente. Adicional, los cursos se ofrecerán en español, portugués e inglés para beneficiar a más personas en América Latina”, afirmó Nicole Orillac, gerente regional de Ciudadanía Corporativa de Samsung Electronics Latinoamérica. Los cursos tienen una duración de seis semanas. Los participantes que cumplan con todas las tareas propuestas recibirán un certificado de conclusión para cada curso.

Los cursos están pautados para comenzar el 1ro de octubre con “Aprendiendo a programar”, en el que se enseñará a programar con el lenguaje Scratch. El 12 de noviembre dará inicio el curso “Electrónica: conceptos y componentes básico”. Los cursos, que son completamente gratuitos, están destinados a estudiantes y profesores de enseñanza básica y media. Sin embargo, cualquier interesado en el tema puede inscribirse. Los inscritos tendrán acceso al contenido de los talleres después de su inicio. La iniciativa es parte del Tech Institute de Brasil, programa de Samsung que ofrece la oportunidad para que los jóvenes obtengan una formación técnica a través de cursos gratuitos o concesión de becas de estudio y apoyar a mejorar sus posibilidades de inserción al mercado laboral.

Para más información acceda www.codeiot.org.br.

Fuente: El Vocero PR

Imagen: Buscada en Google

Amazon retira de la venta un libro de instrucciones para imprimir armas en 3D

|

La compañía Amazon ha dejado de vender un libro que contenía el código informático para imprimir en 3D la pistola de plástico Liberator. Esta tienda en línea comenzó a comercializar esa publicación de 584 páginas, 'The Liberator Code Book: An Exercise in Freedom of Speech' ('El líbro de códigos de Liberator: un ejercicio de libertad de expresión') el pasado 1 de agosto, un día después de que un juez federal de Estados Unidos ordenara a la empresa Defense Distributed eliminar su base virtual de planos para fabricar armas en 3D.

Un portavoz de Amazon ha confirmado al diario estadounidense The Washington Post que su firma ha tomado esta decisión porque "violaba las directrices de contenido", sin especificar más detalles sobre el asunto. Fuente: Actualidad RT Imagen: Buscada en Google |

La inteligencia artificial 'dará alas' al caza Su-57

|

El caza ruso de quinta generación Su-57 será dotado de inteligencia artificial, lo que asimilará sus características a las de los aviones futuristas no tripulados de sexta generación, informa RIA Novosti remitiéndose a una fuente anónima de la industria aeronáutica. "Quisiéramos destacar el sistema de control integrado y el equipo de rastreo y puntería que, en el caso de este avión, funcionarán en modo completamente automático en combate", explicó. Según él, a bordo del Su-57 también se ensayará un prometedor sistema de defensa que funcionará en nuevas frecuencias y modos de operación.

El Ministerio de Defensa informó que la preserie de los Su-57 será entregada a la Fuerza Aeroespacial del país en 2019. El miércoles, en la exposición 'Armiya-2018' se firmó un contrato de compraventa de estos avanzados aviones de quinta generación. Cabe recordar que el martes de esta semana el viceministro de Defensa, Alexéi Krivoruchko, aseguro que el proyecto de cazas furtivos Su-57 seguirá adelante y que estas aeronaves adquirirán nuevas capacidades; en contra de lo afirmado anteriormente por algunos militares rusos, según los cuales no se necesitan de momento estas aeronaves, ya que los cazas de superioridad aérea Su-35 son totalmente aptos para el combate contra cualquier Fuente: Actualidad RT Imagen: Buscada en Google |

Rusia crea un proyectil que 'ciega' cualquier equipo óptico enemigo

|

Rusia ha desarrollado dispositivos que desactivan cualquier equipo óptico del enemigo "en un radio determinado", según ha confirmado el director ejecutivo del 'holding' ruso Pribor, Yuri Nabókov, durante la feria Ármiya 2018 que se celebra en la provincia de Moscú. Al respecto, este alto directivo de esta empresa que produce y desarrolla municiones de artillería en Rusia y pertenece al consorcio estatal Tejmash ha adelantado que "hemos avanzado" y "tenemos varios prototipos de esas municiones especiales".

Nabókov ha destacado que estos nuevos proyectiles pueden suprimir "toda la óptica del enemigo", aunque su producción está depende de la decisión del Ministerio de Defensa de Rusia, que debe dar el visto bueno para seguir adelante con el proyecto. Fuente: Actualidad RT Imagen: Buscada en Google |

El director de Twitter testificará ante la Cámara de Representantes de EE.UU.

|

El cofundador y director ejecutivo de Twitter, Jack Dorsey, testificará el 5 de septiembre ante el Comité de Energía y Comercio de la Cámara de Representantes de EE.UU. sobre los algoritmos y la supervisión del contenido de la red social, reporta Reuters. Según precisó Greg Walden, presidente del panel, "el comité planea hacer preguntas complejas sobre cómo Twitter monitorea y controla el contenido, y esperamos que Dorsey sea sincero y transparente con respecto a los complejos procesos detrás de los algoritmos de la compañía y las evaluaciones de contenido".

"Cuando las decisiones sobre datos y contenido se toman usando procesos oscuros, el pueblo estadounidense hace bien en plantear inquietudes", agregó. A finales de julio, el presidente Donald Trump acusó a Twitter de realizar el llamado 'shadow ban' hacia "republicanos prominentes", es decir, hacer que las publicaciones de alguien en la plataforma sean visibles solo para esa persona. En respuesta, la compañía negó llevar a cabo tal política, agregando que "ciertamente no imponemos 'shadow ban' basado en puntos de vista políticos o ideológicos". Fuente: Actualidad RT Imagen: Buscada en Google |

EE.UU. prueba el misil 'señuelo' MALD-X destinado a burlar los sistemas de defensa enemigos

|

Militares estadounidenses han completado con éxito una serie de pruebas del MALD-X, un misil 'señuelo' que se usa como objetivo falso para engañar a los sistemas de defensa aérea del enemigo, según lo anunció el Pentágono en un comunicado. Los vuelos se realizaron el 20 y el 22 de agosto en la base naval de Point Mugu (California).

El Pentágono afirma que la modularidad del MALD-X permitirá a la Armada introducir rápidamente nuevas capacidades y adaptar el aparato para futuras misiones. Por su parte, Matthew O’Connell, gerente del programa MALD-X, avanzó que estos aparatos dotarán a los futuros aviones de combate de la capacidad de "centrarse en la naturaleza de las amenazas emergentes".

imagen: Buscada en Google |

"Falsa alarma": El supuesto 'hackeo' de la web de los demócratas fue una prueba de seguridad

|

El intento de 'hackeo' del sitio web del Partido Demócrata de Estados Unidos para acceder a una base de datos que alberga información sobre millones de votantes en realidad fue una prueba para comprobar su sistema de seguridad, informa AP. Este 21 de agosto, el Comité Nacional de esa formación política comunicó a las agencias de seguridad de EE.UU. que alguien había tratado de acceder de manera ilegal a esos archivos. Sin embargo, se trató de un test organizado por miembros del propio partido.

"Fue una prueba no autorizada, no un ataque", detalló este jueves Bob Lord, jefe de seguridad del Comité Nacional del Partido Demócrata, quien estimó que esa maniobra certificó que "podríamos hacer mejor nuestro trabajo". En cualquier caso, este especialista destacó que los demócratas han mejorado su ciberseguridad desde el 'hackeo' de 2016, cuando la organización mediática WikiLeaks publicó correos electrónicos y archivos adjuntos que pertenecían al Comité Nacional Demócrata. Fuente: Actualidad RT Imagen: Buscada en Google |

WhatsApp: Tus conversaciones se podrían perder si no haces esto

|

Hasta ahora; muchas personas guardan sus respaldos automáticos en la nube: Google Drive. Y sí, esto gasta espacio de tu perfil personal. Por eso, WhatsApp y Google llegaron a un acuerdo para que estos datos no te resten tu espacio de almacenamiento. El cambio comenzará el 12 de noviembre y no debería haber mayor problema… salvo por algunas personas que están en riesgo de perder sus chats almacenados; así como fotos, videos, archivos, GIFs, etc.

Atento con tu respaldo de WhatsAppLa compañía informó que sí borrará algunos de estos respaldos durante el cambio; mismos que incluyen fotografías, videos, GIFs, chats, etc. Pero, ¿cuáles borrará y por qué? Bueno, aquellos que no se han actualizado en un año o más. Cabe aclarar que esto sólo sucederá en Android; para los usuarios de iPhone, el almacenamiento en iCloud quedará justo como está ahora. Y bueno, si te preocupa que tus chats sean borrados; la clave es… actualizar el respaldo. Esto antes del 12 de noviembre. Puedes hacerlo así: Ve a Ajustes>Chats>Copia de seguridad y elige hacer la copia en Drive. Después presiona el botón verde que dice "Guardar" y estarás haciendo una copia manual. Con esto, la app ya no debería borrar tus chats de Drive. Ojo: es importante que hagas el respaldo en Drive; pues si sueles hacerlo en tu SD, probablemente se borrarán los archivos que tienes en la nube Fuente: Metro PR Imagen: Buscada en Google |

Esto sucede cuando lanzas bananas contra un auto como si fuera Mario Kart

|

|

La mayoría de nuestros lectores pertenece a una generación que ama alguna versión de Mario Kart. Las largas horas de sesiones (y todas las amistades rotas); muy probablemente nos han hecho preguntarnos alguna vez si se puede jugar eso en la vida real. Pues el canal de YouTube de TheHoonigans decidió comprobarlo de la manera más ridícula posible. Documentando todo el proceso de su absurdo pero hilarante experimento.

En donde consiguen un Audi RS5 para hacerlo pasar sobre un montón de cáscaras de banana. Sólo para ver si el vehículo se derrapa como en Mario Kart. A lo largo de más de 10 minutos vemos todo el ritual de preparación y la especulación circundante. Después de todo la superficie del fruto puede producir esta clase de accidentes con una persona que camina. Sin embargo, sucedió lo obvio, la velocidad de automóvil y su tracción sobre el camino es tal que las cáscaras no producen el más mínimo efecto. Aún así, queda documentado para la posteridad el resultado de este bobo experimento. Que al final funciona más como una carta de amor al Mario Kart. Fuente: Metro PR Video: Youtube |

Prueban sistema de entrega de medicamentos a través de drones en caso de emergencias

Una prueba piloto de entrega de medicamentos en caso de emergencias, mediante el uso de drones, se realizó hoy en la Isla. Direct Relief, Merck, Softbox y Volans-i llevaron a cabo la prueba en la búsqueda de una estrategia innovadora de respuesta en casos de desastre. La prueba de uso de drones y los procesos de coordinación necesarios para proveer medicinas por medio de drones a larga distancia tienen que cumplir con las leyes y regulaciones para la entrega de medicamentos de prescripción de los Estados Unidos y Puerto Rico, incluyendo una cadena de custodia documentada.

Además, debe respetar la aprobación de planes de vuelo de la Administración Federal de Aviación y, para algunos productos, tienen que haber refrigeración continua para asegurar la integridad y la eficacia de los medicamentos. En este caso, los drones han sido diseñados para llevar medicamentos a los que las personas, a menudo, pierden acceso en momentos de desastres, algo que puede causar crisis de salud o incluso la muerte. Debido a esta situación, la tecnología permite el control de la temperatura, que es importante para algunos productos, como son algunas de las vacunas de Merck. Asimismo, la carga no refrigerada puede llevar medicamentos para el asma y la hipertensión, por ejemplo.

Investigaciones estiman que la mayor parte de las muertes del huracán María de septiembre de 2017 fueron a causa de la pérdida de acceso de medicamentos y cuidado de la salud, no por el viento ni el agua. Además, los centros de salud perdieron electricidad por semanas y, probablemente, esto contribuyó a un aumento en las muertes por enfermedades crónicas que pueden manejarse en condiciones normales. Las pruebas de esta semana se llevaron a cabo con drones que volaron fuera del alcance de la vista en áreas geográficamente complejas y remotas, afectadas durante el ciclón María. Las entregas por drones se podrían usar en comunidades remotas en las montañas que perdieron electricidad y acceso por carreteras durante meses después del huracán María, muchos de estos solo accesibles por helicóptero.

En las próximas pruebas, los drones volarán sobre el mar para entregar medicamentos y vacunas. En este programa piloto, Direct Relief está coordinando el esfuerzo, y está probando cómo estos sistemas pueden usarse en una emergencia y asegurar la participación de los centros de salud en Puerto Rico. Merck concibió el proyecto y está financiando las pruebas y donando medicamentos para las pruebas de entrega, así como poniendo sus instalaciones en Las Piedras como punto de partida de los vuelos.

Softbox fabrica el pequeño sistema de empaque de temperatura controlada para transportar medicamentos en la cadena de frío, de aquellos que requieren refrigeración constante.

AT&T’s Internet of Things (IoT) provee la tecnología que se está usando para monitorear la temperatura y la ubicación de las cajas de la cadena de frío de Softbox.